网络安全 创收威胁

以金钱为驱动

组织经常面临几种关键威胁

- 勒索软件:文件和系统被加密,攻击者拥有密钥,并要求您支付金钱以恢复数据。

- 加密货币矿工:您的系统感染了低调的加密货币挖矿工具。该工具利用 CPU 为攻击者尝试赚取加密货币。

- BEC(“商业电子邮件欺诈”)。用户通过各种方法被黑客入侵,其电子邮件被泄露。通过电子邮件泄露,攻击者可以截获通信,例如发票,并尝试将付款重定向到其他银行和账户。

网络犯罪分子有多种赚钱方式,这吸引了人们的兴趣。

价值与权力

在许多与 IT 相关的事务中都存在价值和权力,例如:

- 带宽:可以通过 DDOS(“分布式拒绝服务”)攻击来向企业施压。

- 被黑的系统可能包含有价值的敏感信息,例如商业专有信息、在线游戏资产、敏感照片和图片。

- 攻击者可以在浏览器中植入自己,并试图劫持在线银行的使用。

网络犯罪分子在网络领域内可能获得巨额金钱的可能性,导致越来越多的犯罪团伙和其他机会主义者加入其中,使我们的生活变得更加艰难。

以金钱为威胁

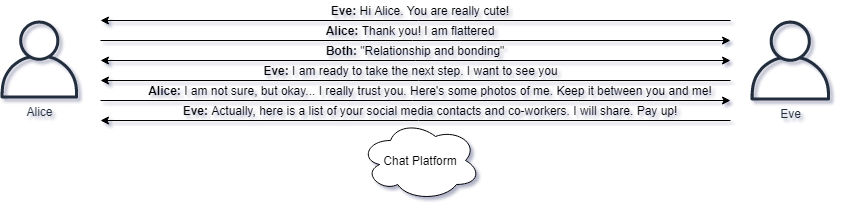

网络犯罪分子用来赚钱的另一种常见攻击是敲诈勒索,即根据掌握的个人信息来劫持个人,试图迫使他们支付金钱以摆脱敲诈企图。考虑以下常见场景:

- 一个人在网上与某人见面,对方实际上是试图欺骗受害者的诈骗艺术家。

- 他们进行有趣的对话,并似乎迅速建立起深厚的联系。

- 他们甚至可能进行视频对话,但诈骗艺术家例如使用的是录制的视频,或者仅仅是有无法激活麦克风或摄像头的借口。

- 事情可能会发展到关系变得性化。诈骗艺术家试图说服受害者交出个人照片和自己的录像,很可能是在有损名誉的情况下。

- 一旦诈骗艺术家收到这些材料,甚至可能用假冒的无辜者类似情况的照片作为回报,敲诈就开始了。

- 诈骗艺术家现在可以威胁将有损名誉的材料发布给家人、同事和其他人,并声称如果将一笔钱支付到诈骗艺术家的账户,就会删除这些材料。

这样的故事绝非罕见,存在无数不同的场景和机会,让犯罪分子从不知晓互联网风险的受害者那里获利。